ネットワークエンジニアとしての第一歩は、IPアドレスとサブネットの仕組みを正しく理解することから始まります。

これらの知識は単なる試験対策にとどまらず、現場でネットワーク構成を設計・管理する際に必要不可欠なものです。

特に、トラブル対応やアクセス制御の判断を迫られる場面では、「なぜその通信が通らないのか」「どのセグメントに属するか」といった基本原理が問われます。

本記事では、IPアドレスとサブネットの基本的な概念から、実務での活用方法、さらに効率的なネットワーク設計につなげるための視点までを、具体例とともに解説していきます。

初心者でも安心して読み進められる構成にしてありますので、ぜひじっくり読み進めてください。

ネットワークの基礎知識

🔴 ネットワークの基礎知識

📌 ゼロから理解する、実務に活かせるネットワーク思考

└─【ネットワークの基礎知識】ゼロから学ぶ|仕組み・構造・通信の基本を完全理解

├─【ネットワークの基礎知識】基本的な概念とネットワークの重要性

├─【ネットワークの基礎知識】IPアドレスとサブネット: 実務で活かせるネットワーク技術の基本

├─【ネットワークの基礎知識】MACアドレスとブロードキャスト: 通信の基礎と活用法

├─【ネットワークの基礎知識】ポート番号とトランスポート層の基本: TCP/UDPの使い分け

├─【ネットワークの基礎知識】DNSと名前解決の仕組み: IPアドレスとの関連性を理解する

├─【ネットワークの基礎知識】ルーティングの基礎: デフォルトゲートウェイと経路選択

├─【ネットワークの基礎知識】ネットワーク機器の役割と構造: ルータ・スイッチ・ハブの違い

├─【ネットワークの基礎知識】NATとプライベートIPアドレスの活用: グローバルIPとの変換技術

├─【ネットワークの基礎知識】ARPとICMPの基本操作: ネットワーク診断コマンドを使いこなす

├─【ネットワークの基礎知識】無線LANと有線LANの違い: 物理層における通信手段の選択

├─【ネットワークの基礎知識】帯域とレイテンシの理解: ネットワーク性能を支える基礎用語

└─【ネットワークの基礎知識】ネットワーク分離とVLANの概念: セキュリティと構成の最適化

IPアドレスとサブネットの基礎

ネットワーク設計や運用において、IPアドレスとサブネットは非常に重要な概念です。これらは、コンピュータやネットワーク機器が互いに通信を行うための基盤となる要素です。

IPアドレスは、ネットワーク上でデバイスを一意に識別するために必要であり、サブネットはその管理を効率化し、ネットワークのセキュリティや性能を最適化するために使用されます。

本記事では、IPアドレスとサブネットについて、その基礎から実務で活かせる技術まで詳しく解説します。

IPアドレスとは何か

IPアドレスは、インターネットプロトコル(IP)に基づいて、ネットワーク上で機器を一意に識別するための番号です。

これにより、コンピュータやルーター、スイッチなどのネットワーク機器が、互いに正しくデータを送受信できるようになります。

IPアドレスの役割と構造

IPアドレスは、通信する相手を識別するために使用されます。

例えば、ウェブブラウザを使ってウェブサイトを開くとき、ブラウザはサーバのIPアドレスを参照して、そのサーバにリクエストを送ります。

IPアドレスは、通常32ビットの数字から成る「IPv4」と、128ビットの数字から成る「IPv6」の2種類があり、それぞれの構造と役割を理解することがネットワーク設計の基本です。

IPv4は、IPアドレスが4つの8ビットの数字(0〜255)に分けられて表示されます。

例えば「192.168.1.1」のように表現されます。IPv4は多くのネットワークで使用されていますが、アドレス空間が限られているため、IPアドレスが不足しつつあります。

一方、IPv6は、アドレス空間を大幅に拡大した新しいバージョンです。

IPv6アドレスは16ビットごとにコロンで区切られた8つの部分から構成され、例えば「2001:0db8:85a3:0000:0000:8a2e:0370:7334」のように表示されます。

IPv6は、IPv4の枯渇問題を解決し、より多くのデバイスがインターネットに接続できるように設計されています。

IPv4とIPv6の違い

IPv4とIPv6の最も大きな違いは、そのアドレスの長さです。IPv4は32ビット(約43億個のユニークなIPアドレス)、IPv6は128ビット(約3.4×1038個のユニークなIPアドレス)と、IPv6のアドレス空間は非常に広大です。

さらに、IPv6は自動設定機能(自動的にIPアドレスが設定される)があり、これによりネットワーク管理が簡素化されます。IPv4では、手動でIPアドレスを設定することが多く、特に大規模なネットワークでの管理が煩雑になりがちです。

また、IPv6はセキュリティ機能が標準装備されており、IPsec(インターネットプロトコルセキュリティ)が必須となっています。これにより、通信の暗号化と認証が強化され、セキュリティ面でも優れた特徴を持っています。

サブネットとは何か

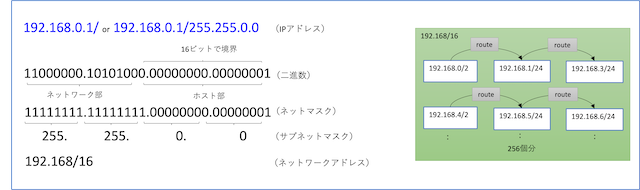

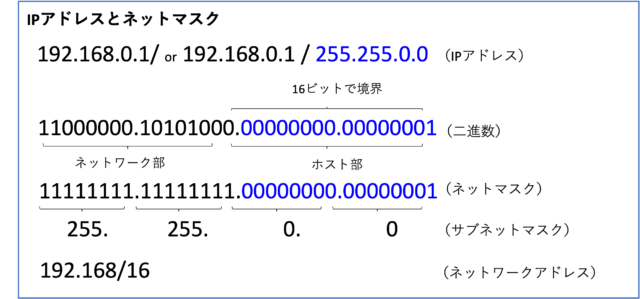

IPアドレスは32個の数字(ビット)でできていますが、「この中のどこまでがネットワークの名前で、どこからが家番号なのか?」を決めるのがサブネットマスクです。

たとえば /16 というマスクは、「最初の16個の数字がネットワーク名です」という意味になります。

つまり、192.168.0.1 というIPアドレスを /16 で区切ると、192.168 までが「町名(ネットワーク)」、0.1 が「家番号(ホスト)」ということになります。

この「家番号」に当たる部分のビット数によって、そのネットワーク内で何台の機器(IPアドレス)を割り当てられるかが決まります。

たとえば /16 の場合、下位の 16ビット(=2オクテット分)が家番号として使えるため、最大で約65,534台にIPアドレスを割り当て可能です(ネットワークアドレスとブロードキャストアドレスを除く)。

| サブネットマスク(CIDR) | ネットワーク部の長さ(ビット) | ホスト部のビット数 | 割り振れるIPアドレス数 |

|---|---|---|---|

| /16 | 16ビット | 16ビット | 65,534個 |

| /24 | 24ビット | 8ビット | 254個 |

| /28 | 28ビット | 4ビット | 14個 |

| /30 | 30ビット | 2ビット | 2個 |

| /32 | 32ビット | 0ビット | 1個(ホスト固定) |

実際に使えるホスト数 = 2^n - 2(先頭はネットワークアドレス、末尾はブロードキャストとして予約)

つまり 「ホスト部のビット数が増えるほど、多くの端末に割り当てられる」

/24(=255.255.255.0)は「家庭用ルーターでよく見る設定」で、254台まで接続可能

サブネットは、大きなネットワークを小さなネットワークに分割するための方法です。これにより、ネットワークの管理がしやすくなり、効率的なIPアドレスの使用が可能となります。

サブネット化により、特定のグループに対してネットワークのセキュリティを強化したり、ネットワークのトラフィックを分散させることができます。

サブネットマスクは住所の「町名の境界線」

サブネットマスクとは、IPアドレスの中で「どこまでが町名(ネットワーク)」で、「どこからが家番号(ホスト)」なのかを区切る線です。

たとえば「192.168.1.15」というIPアドレスがあるとします。サブネットマスクが「255.255.255.0(/24)」なら、このIPアドレスの「192.168.1」が町名、「15」が家番号のイメージになります。

つまりこの場合、「192.168.1.0~192.168.1.255」までが1つのネットワーク(同じ町)で、それ以外は別の町です。

| IPアドレス | サブネットマスク | ネットワーク部(町名) | ホスト部(家番号) |

|---|---|---|---|

| 192.168.1.15 | /24(255.255.255.0) | 192.168.1 | 15 |

| 192.168.1.100 | /24 | 192.168.1 | 100 |

| 192.168.2.5 | /24 | 192.168.2 | 5 |

サブネット化の目的

サブネット化の主な目的は、IPアドレスの効率的な管理とネットワークの分離です。

たとえば、企業のネットワーク内で、管理部門と営業部門がそれぞれ独立したネットワークを持つように分けることができます。

これにより、ネットワークのトラフィックを分けることができ、特定の部門のネットワークに対するアクセス制限を設けることが可能になります。

また、サブネット化により、ネットワークのスケーラビリティも向上します。IPアドレスを適切に分割することで、ネットワークが大きくなっても管理が容易になり、各サブネットでのトラフィックが管理しやすくなります。

サブネットマスクの理解

サブネットマスクは、どの部分がネットワークアドレスで、どの部分がホストアドレスであるかを示すための値です。サブネットマスクは32ビットの数値で、通常は「255.255.255.0」などの形式で表示されます。

例えば、IPアドレス「192.168.1.10」に対してサブネットマスク「255.255.255.0」を適用すると、ネットワーク部分は「192.168.1.0」であり、ホスト部分は「10」であることがわかります。

このようにして、サブネットマスクを使ってIPアドレスのネットワーク部とホスト部を区別し、ネットワークを適切に分割することができます。

サブネットマスクは、ネットワーク内のどのIPアドレスが同じネットワークに属するかを決定するために使用されます。サブネットマスクを適切に設定することで、効率的にIPアドレスを管理し、必要な範囲でサブネットを分割することができます。

また、CIDR(Classless Inter-Domain Routing)形式を使用することで、サブネットマスクの柔軟な設定が可能になります。CIDRでは、「/24」のようにサブネットマスクを表記し、より細かいネットワーク分割が可能になります。

IPアドレスが同じネットワークかどうかを見分ける方法

IPアドレスが「被っている」つまり、同じネットワークに属しているかどうかは、サブネットマスクによって判断されます。

IPアドレスだけを見ても同一ネットワークかはわかりません。 例として、192.168.1.0 と 192.168.2.10 が同じネットワークに属するかを確認してみましょう。

| サブネットマスク | ネットワークの範囲 | 192.168.1.0 | 192.168.2.10 | 結果 |

|---|---|---|---|---|

| 255.255.255.0 / 24 | 192.168.1.0 ~ 192.168.1.255 | 含まれる | 含まれない | 別ネットワーク |

| 255.255.254.0 / 23 | 192.168.0.0 ~ 192.168.1.255 | 含まれる | 含まれない | 別ネットワーク |

| 255.255.252.0 / 22 | 192.168.0.0 ~ 192.168.3.255 | 含まれる | 含まれる | 同一ネットワーク |

このように、サブネットマスクをどこまで広げるかで、IPアドレス同士が同じネットワークに属するかどうかが変わります。CIDR表記(/24 や /22など)でネットワークの大きさが明確になるので、実務ではこの視点が欠かせません。

※注意:IPアドレスの「見た目」だけでネットワークが別と判断するのは危険です。たとえば、192.168.1.10 と 192.168.2.10 は、一見すると異なるネットワークに見えますが、サブネットマスクが /16(255.255.0.0)で設定されていれば、どちらも 192.168.0.0ネットワークに属する同一セグメントとみなされます。

つまり、「ネットワークアドレスが異なるように見えても、サブネットマスクによっては“同じネットワーク”になることがある」という点には十分注意してください。通信トラブルやルーティングミスの原因になりやすい落とし穴です。

実務で活かせるIPアドレスとサブネット技術

IPアドレスとサブネットは、ネットワーク構築において「無駄なく、トラブルなく」IPアドレスを使い切るために欠かせない要素です。 ここでは、実務に即した形でその活用方法を初心者でもわかるように解説します。

サブネット分割と効率的なIPアドレス管理

多くの企業ネットワークでは、IPアドレスの浪費や重複が問題になります。 サブネットを活用することで、IPを無駄なく分割し、部署ごとに安定した運用が可能になります。

サブネットマスクは「何個IPが使えるか」を決める目印です。/24なら256個、/16なら65536個と、数字の違いで大きく容量が変わります。

現場での適用例:部署ごとの分割

多くの部署では、256台分のIPアドレスを割り当てるのは明らかに過剰です。

たとえば、実務でよくあるケースとして、部署にPCが50台ほどあり、さらにプリンターやスイッチなどのネットワーク機器が数台存在する場合、合計しても60台を超えることはほとんどありません。

このような規模に対しては、より細かくIPアドレスを分割できる「/26」のサブネットを使うことで、最大62台分のホストIPを無駄なく効率的に使えます。

これにより、全体のIP枯渇を防ぎながら、部署ごとの独立性も確保できます。

| 部署名 | サブネット | 利用可能IP | 想定構成 |

|---|---|---|---|

| 総務 | 192.168.0.0/26 | 62 | PC: 50台 + プリンタ/スイッチ |

| 開発 | 192.168.0.64/26 | 62 | PC: 45台 + サーバ機器 |

| 営業 | 192.168.0.128/26 | 62 | PC: 40台 + 複合機など |

このようにサブネットを分割して使用することで、IPアドレスを効率的に活用しつつ、部署間のネットワークトラブルの影響を最小限に抑えることが可能になります。

IPアドレスの割り当てと管理

IPアドレスを正しく配布・管理することは、ネットワークの安定運用に直結します。 割り当て方法や管理手法について理解を深めておきましょう。

DHCPと静的IPの使い分け

DHCPは動的にIPを割り当てる仕組みで、大量の端末があるオフィス環境に適しています。 一方、固定IPはサーバやプリンタなど、変動がない機器に適しています。

IP管理ツールの活用

手動のExcel管理も可能ですが、IPアドレスの規模が大きくなるとミスが発生します。 そのため、IPAM(IP Address Management)ツールの導入も選択肢になります。

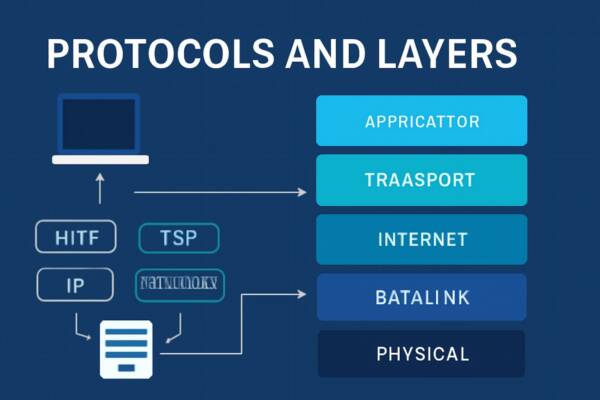

ネットワーク通信とポート番号の基本

ネットワーク設計の基礎を学ぶ上で、IPアドレスとサブネットの理解は非常に重要です。

IPアドレスは、ネットワーク内のデバイスを識別するために使用され、サブネットはその効率的な管理を目的として利用されます。さらに、IPアドレスだけではなく、ポート番号の管理もネットワーク運用には欠かせません。

ポート番号とその重要性

ネットワーク通信において、ポート番号は同じIPアドレスを持つデバイス内で異なるサービスを区別するために使用されます。

ポート番号は、通信するアプリケーションを識別し、インターネットプロトコル(TCP/IP)でデータの送受信を効率的に行うために不可欠な要素です。

ポート番号の基本

ポート番号は、IPアドレスと組み合わせて、ネットワークサービスを識別します。

例えば、ウェブサーバが使用するポート番号は80番(HTTP)で、電子メールの送信に使用するポート番号は25番(SMTP)です。これらのポート番号は、通信の方向性やサービスを示す重要な役割を果たします。

ウェルノウンポート

ウェルノウンポート(Well-Known Ports)は、0〜1023の範囲にあるポート番号で、特定のプロトコルやサービスに予約されています。これらのポート番号は、特定の標準サービス(HTTP、SMTPなど)に使用されるため、広く知られています。

| ポート番号 | 使用例 |

|---|---|

| 21 | FTP (ファイル転送) |

| 22 | SSH (セキュアシェル) |

| 23 | TELNET |

| 25 | SMTP (メール送信) |

| 53 | DNS (ドメイン名解決) |

| 80 | HTTP (ウェブ通信) |

| 110 | POP3 (メール受信) |

| 123 | NTP (ネットワーク時刻同期) |

| 143 | IMAP (メール受信) |

| 443 | HTTPS (暗号化されたウェブ通信) |

これらのウェルノウンポートは、ネットワーク通信において広く使用されており、各ポートにどのサービスが関連付けられているかを理解しておくことが重要です。

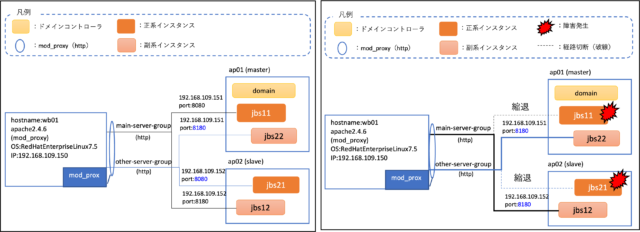

アプリケーションや開発用ミドルウェアの場合

多くのアプリケーションや開発用ミドルウェアでは、ウェルノウンポート(1~1023)以外のポート番号を使用するのが一般的です。

これは、システムの既定サービス(HTTP、DNS、SSHなど)と競合しないように設計されているためです。

たとえば、以下のようにOSSや開発系のフレームワークは独自にポートを指定することがよくあります。

| アプリケーション | デフォルトポート | 用途・備考 |

|---|---|---|

| Java(Tomcat) | 8080 | HTTPの代替ポート、開発時に使用 |

| Python(Flask) | 5000 | 軽量Webアプリケーション開発用 |

| PostgreSQL | 5432 | RDBMS(ウェルノウンではあるが開発でよく使う) |

| MySQL | 3306 | 代表的なOSSデータベース |

| Node.js | 3000 | ExpressなどのWebフレームワークで使用 |

| MongoDB | 27017 | NoSQLデータベース |

このようなポート番号は、開発者が自由に変更することも可能ですが、デフォルトのままで使用されているケースも多くあります。

また、システムを高可用性構成(HA構成)で運用する場合、ポート番号は単なる通信の入り口ではなく、“フェイルオーバー制御”のトリガーとしても重要な役割を果たします。

たとえば、クラスタ構成において、あるノードで障害が発生した際に、待機系ノードが代わりに同じポート番号で待ち受けを開始することで、サービスの継続を実現します。

この「ポートを切り替えて、正(プライマリ)と複(セカンダリ)を切り替える」という動きは、実運用ではよく使われる手法です。

そのため、クラスタ構成を設計する際には、「どのポートがどのノードでアクティブになるのか」「切り替え時に競合しないか」といったポートレベルの設計と管理も非常に重要なポイントとなります。

そのため、ネットワーク設計やファイアウォール設定時には、これらの番号が実際に使われていることを前提に考慮する必要があります。

ポート番号とセキュリティ

ポート番号はセキュリティにも密接に関わっています。ウェルノウンポートが適切に使用されない場合、攻撃者はそのポートを狙うことで不正アクセスを試みることができます。

そのため、ファイアウォールを使って、必要なポートのみを開放し、その他のポートは閉じるようにすることが推奨されます。

例えば、外部からウェブサイトにアクセスさせるためにポート80を開放しておく一方で、SSH(ポート22)は内部管理者のみが使用するため、外部からのアクセスを制限することができます。

初心者が失敗しがちなサブネット設計の注意点

サブネット設計は、ネットワーク構成の中でも初心者がつまずきやすいポイントの一つです。

IPアドレスの分割方法や、必要なホスト数とのバランスを誤ると、ネットワーク全体に支障をきたすことがあります。

このセクションでは、現場でよく見られるサブネット設計の失敗例と、それを避けるための具体的なポイントを解説します。

必要なホスト数を見誤る

初心者に多いミスとして、IPアドレスの割り当てにおいて必要なホスト数を正確に把握できていないケースがあります。

例えば、30台のPCを収容する部署に対して、255ホスト分の/24(サブネットマスク 255.255.255.0)を割り当ててしまうと、200以上のIPが無駄になります。

適切なサブネットマスクを選べていない

割り当てに適したサブネットマスクを選べないことも失敗の原因です。以下は、ホスト数と適切なサブネットマスクの目安です。

| サブネットマスク(CIDR) | 利用可能ホスト数 | 使用例 |

|---|---|---|

| /30 | 2 | ルーター間の接続 |

| /29 | 6 | 管理用機器など |

| /26 | 62 | 小規模部署 |

| /24 | 254 | 中規模~大規模部署 |

ネットワークアドレスとブロードキャストの考慮漏れ

サブネットごとに、最初のアドレスはネットワークアドレス、最後はブロードキャストアドレスとして予約されています。

この2つはホストとして使用できません。例えば、/30のネットワークでは実際に利用できるアドレスは2つしかないため、余裕を持った設計が必要です。

現場での適用例:部署ごとの分割

実際の現場では、部署ごとにネットワークを分けることが一般的です。

例えば、ある部署に50台のPCと10台の機器を設置する場合、合計60台以上のホストが必要になります。/26(62ホスト)が適切です。

| 部署 | 想定ホスト数 | サブネットマスク | 利用可能アドレス数 |

|---|---|---|---|

| 総務部 | 55 | /26 | 62 |

| 開発部 | 110 | /25 | 126 |

| 営業部 | 25 | /27 | 30 |

IPアドレスの割り当てで失敗しないための考え方

IPアドレスの割り当ては単なる数字の配分ではありません。

実務では、将来的な拡張やネットワーク分離の計画を見据えた上で、余裕を持って設計することが求められます。

このセクションでは、IPアドレス割り当ての失敗を避けるための基本的な考え方を解説します。

IPアドレスとネットワークアドレスの違いを理解する

IPアドレスは個々の機器を識別するための番号ですが、同時にネットワークの構造も示しています。

例えば、192.168.1.0/24 というネットワークでは、192.168.1.0はネットワーク全体を示すアドレスであり、ホストとして利用できるのは192.168.1.1〜192.168.1.254の範囲です。

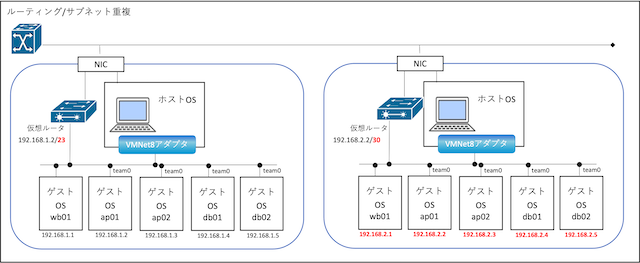

サブネットが異なってもホストとして重複するケース

ネットワークアドレスが異なっていても、サブネットマスクの影響で同一ネットワークと認識されることがあります。たとえば以下のケースです。

サブネットが広すぎると、別のつもりだったネットワークと“重なってしまう”ケースがあります。

| IPアドレス | サブネットマスク | ネットワークアドレス | 実有効範囲 |

|---|---|---|---|

| 192.168.1.1-5 | 255.255.254.0(/23) | 192.168.1.0 | 192.168.1.0 ~ 192.168.2.255 |

| 192.168.2.1-5 | 255.255.255.252(/30) | 192.168.2.0 | 192.168.2.0 ~ 192.168.2.3 |

この図では、左側の /23 が 192.168.2.x をすでにカバーしてしまっており、右側の /30 で独立させたつもりのアドレス空間が実は重複している状態です。このような状況では、DHCPや通信ルートの誤認識が起き、ネットワーク障害の原因になります。

このようなケースでは、物理的に異なるネットワークに属しているつもりでも、論理的には同一ネットワークとして扱われることがあるため注意が必要です。

余裕を持った設計と階層構造の意識

アドレスの割り当てでは、実際の使用数より1.2〜1.5倍のアドレス数を確保するようにしましょう。理由は以下の通りです。

- 機器の追加や構成変更への対応が容易

- VLANやVPNでのネットワーク分離の柔軟性を確保

- トラブル時に余裕を持った対応ができる

再利用を考慮した設計

企業では部署の増減や機器の入れ替えが頻繁に起こります。

アドレスを一度固定してしまうと、将来の再設計にコストがかかることになります。IPアドレスの設計時点で、再利用性や拡張性を見越して、範囲を明確にし、記録を残しておくことが重要です。

まとめ

IPアドレスとサブネット設計は、ネットワークの効率的な運用とセキュリティを確保するために欠かせない要素です。

適切なIPアドレスプランニングを行い、サブネットを効率的に分割することで、ネットワークのパフォーマンスと管理のしやすさが向上します。

また、セキュリティ面でも、サブネットごとのアクセス制限やVPNとの連携を通じて、ネットワークを安全に運用することが可能です。

これらのベストプラクティスを適切に活用することで、ネットワークの拡張性や運用効率を高め、将来にわたって安定したネットワークを提供することができます。

▶︎ 次は「MACアドレスとブロードキャスト: ネットワーク通信の基礎と活用法」の動作を理解してみましょう。